Ace Drainer проник в библиотеку анимации Lottie Player

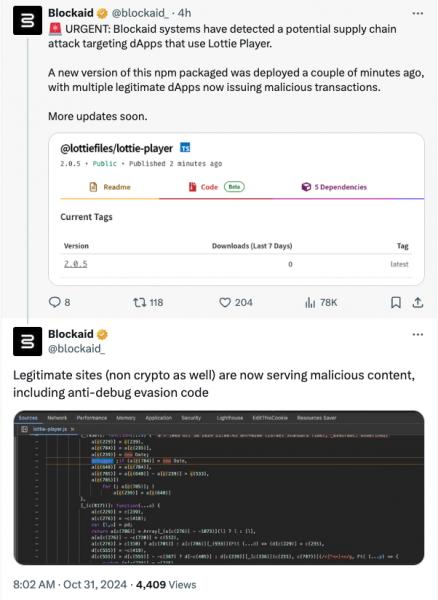

Фронтенд-сайты нескольких онлайновых криптоприложений были скомпрометированы 30 октября после того, как злоумышленники внедрили вредоносный код в обновление популярной и широко используемой библиотеки анимации.

Децентрализованные финансовые приложения, включая 1inch и TEN Finance, показывали всплывающие окна с просьбой к пользователям подключить свой кошелек, хотя на самом деле транзакция давала доступ приложению для опустошения кошельков «Ace Drainer», — сообщила платформа криптобезопасности Blockaid в сообщении X от 30 октября.

Гэл Нагли, руководитель службы безопасности в компании по кибербезопасности Wiz, объяснил, что взлом произошел из-за «массированной атаки на цепочку поставок» на библиотеку Lottie Player — чрезвычайно популярный сервис, который предоставляет анимацию для сайтов и приложений, и может похвастаться такими пользователями, как Apple, Spotify и Disney.

Источник: Blockaid.

Эта атака уникальна тем, что она внедряет вредоносное всплывающее окно на, казалось бы, незатронутом веб-сайте. Обычно злоумышленники взламывают аккаунты социальных сетей с большим количеством подписчиков, чтобы обманом заставить подписчиков нажимать фишинговые ссылки на поддельных веб-сайтах.

Джавиш Хамид, вице-президент по инжинирингу в LottieFiles — компании, которая публикует библиотеку анимаций — написал на GitHub, что затронутые версии библиотеки были удалены, и призвал пользователей установить последнюю версию.

Он сказал, что злоумышленники взломали учетную запись GitHub старшего инженера-программиста LottieFiles и запустили три вредоносных обновления за три часа, добавив, что команда «устранила доступ к взломанной учетной записи».

Нагли из Wiz сказал, что пользователи видели вредоносное всплывающее окно с подключением к криптокошельку «на популярных веб-сайтах по всему Интернету».

«Похоже, что изначально целью атаки были крупные криптосайты, использующие библиотеку», — добавил он.

Нагли предупредил, что веб-сайты, которые все еще используют затронутые версии библиотек, «вероятно, все еще уязвимы», заявив, что пользователи должны проверить, используют ли сайты невредоносные пакеты — либо версию 2.0.4, либо последнюю 2.0.8.